Offensive Security ha rilasciato Kali Linux 2026.1, il primo aggiornamento dell’anno per la distribuzione di riferimento nel mondo del penetration testing. La versione 2026.1 porta con sé l’aggiornamento tematico annuale, ma questa volta le novità vanno ben oltre l’estetica.

Il kernel è aggiornato alla versione 6.18, sono introdotti 25 nuovi pacchetti, aggiornati 183 esistenti e rimossi 9. Otto nuovi strumenti di sicurezza offensiva entrano ufficialmente nei repository, coprendo ambiti che vanno dal post-exploitation all’analisi delle vulnerabilità web.

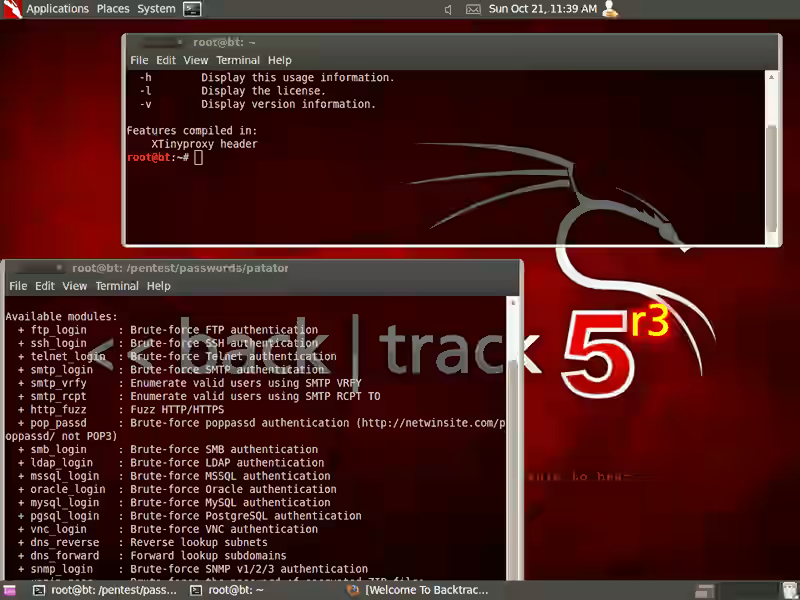

A rendere questa release particolarmente interessante è però l’introduzione del BackTrack Mode all’interno di Kali-Undercover. È una modalità che trasforma l’interfaccia moderna di Kali nell’aspetto classico di BackTrack 5. Il gesto celebra il ventesimo anniversario di BackTrack Linux e riconosce esplicitamente le radici culturali del progetto.

Kali Linux 2026.1: nuovi strumenti e un’interfaccia completamente rinnovata

Il restyling grafico tocca ogni livello: dal menu di avvio all’installer, dalla schermata di login al desktop, fino a un set di nuovi wallpaper. L’animazione di boot è stata corretta e ora esegue il loop correttamente. Dettagli apparentemente minori, ma che migliorano sensibilmente il lavoro quotidiano di chi usa Kali come ambiente principale.

Sul fronte degli strumenti, l’aggiunta più rilevante è AdaptixC2, un framework estensibile per il post-exploitation e la simulazione avversariale. Troviamo anche Atomic-Operator, pensato per orchestrare test Atomic Red Team su ambienti eterogenei, e MetasploitMCP, che introduce un server MCP dedicato all’integrazione con il Framework Metasploit.

Per chi lavora sulla sicurezza web, il quadro si arricchisce ulteriormente. SSTImap automatizza il rilevamento delle vulnerabilità Server-Side Template Injection, WPProbe accelera l’enumerazione dei plugin WordPress e XSStrike potenzia l’analisi XSS. Completano la lista Fluxion, orientato all’auditing e alla ricerca sul social engineering, e GEF, che arricchisce l’esperienza di debugging con GDB.

Per chi utilizza Kali regolarmente per attività di red teaming o web application testing, questi strumenti meritano attenzione immediata.

Kali NetHunter: più dispositivi, più funzionalità wireless

L’aggiornamento dell’ecosistema Kali NetHunter, la piattaforma di penetration testing mobile, è tra gli aspetti più sostanziosi di questa release. Vengono corretti bug nella scansione WPS, nella gestione dei permessi HID e nei problemi di navigazione dell’interfaccia.

Sul fronte hardware, viene introdotto un nuovo kernel compatibile con Android 16 per il Redmi Note 8. I dispositivi Samsung Galaxy S10🧺 beneficiano invece di aggiornamenti alla libreria libnexmonkali, che abilitano l’uso del firmware wireless interno con strumenti come Reaver, Bully e Kismet, senza la necessità di adattatori esterni.

Un’altra novità riguarda i chipset Qualcomm QCACLD 3.0. Una nuova patch introduce il supporto al wireless packet injection su un’ampia gamma di smartphone moderni, ampliando concretamente le possibilità del mobile pentesting. Se disponi di un dispositivo con chipset Qualcomm, vale la pena verificare se il tuo hardware rientra tra quelli supportati.

Un problema noto riguarda invece gli strumenti SDR: il metapacchetto kali-tools-sdr è attualmente non funzionante, con tool come gr-air-modes e gqrx-sdr fuori uso. Offensive Security ha confermato che la correzione arriverà in una release futura.

Una release solida, con qualche avvertenza per chi usa SDR

Kali Linux 2026.1 è un aggiornamento ben costruito, che bilancia novità visive, ampliamento dell’arsenale offensivo e miglioramenti infrastrutturali. Il BackTrack Mode non è solo un omaggio al passato, ma un segnale di come il team di Offensive Security sappia coltivare l’identità culturale del progetto senza perdere di vista la funzionalità.

Gli otto nuovi strumenti coprono aree concrete e spesso poco rappresentate nelle distribuzioni generaliste. L’aggiornamento al kernel 6.18 porta con sé miglioramenti di compatibilità hardware che si faranno sentire nel tempo.

Per chi gestisce sistemi esistenti, l’aggiornamento è semplice: basta aggiornare i sorgenti e lanciare un full-upgrade con APT. Chi preferisce una installazione pulita può scaricare le nuove immagini ISO direttamente dal sito ufficiale di Kali.

L’unica cautela riguarda chi dipende da strumenti di software-defined radio: il problema con kali-tools-sdr è reale e non ancora risolto, quindi conviene attendere la patch prima di aggiornare. Per tutti gli altri, questa è una release consigliata senza riserve.